Die HTTP-Version 3 kombiniert die einzelnen Funktionen von HTTP, TLS und TCP zu einem Protokoll und verzichtet dabei auf die strikte Trennung der Protokolle im OSI-Schichtenmodell.

Die HTTP-Version 3 kombiniert die einzelnen Funktionen von HTTP, TLS und TCP zu einem Protokoll und verzichtet dabei auf die strikte Trennung der Protokolle im OSI-Schichtenmodell.

Umfangreiche Neustrukturierung der Artikel über SSL und TLS.

Obwohl man in der Regel TLS verwendet, ist die Bezeichnung SSL immer noch üblich. Häufig werden beide Bezeichnungen synonym verwendet

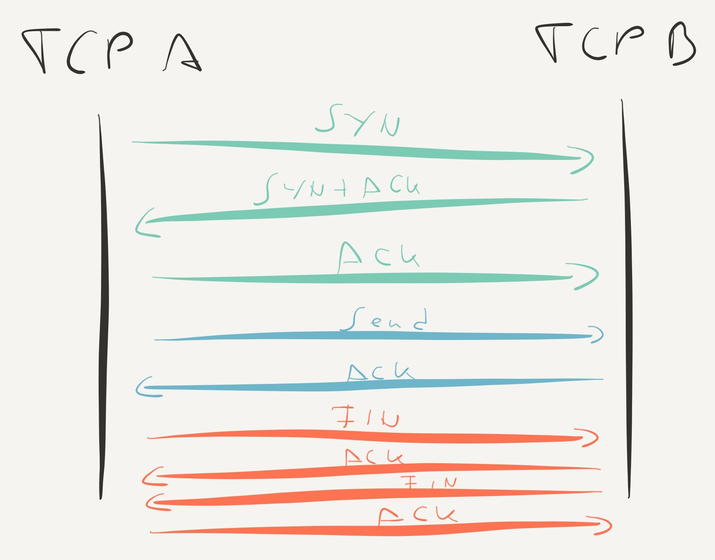

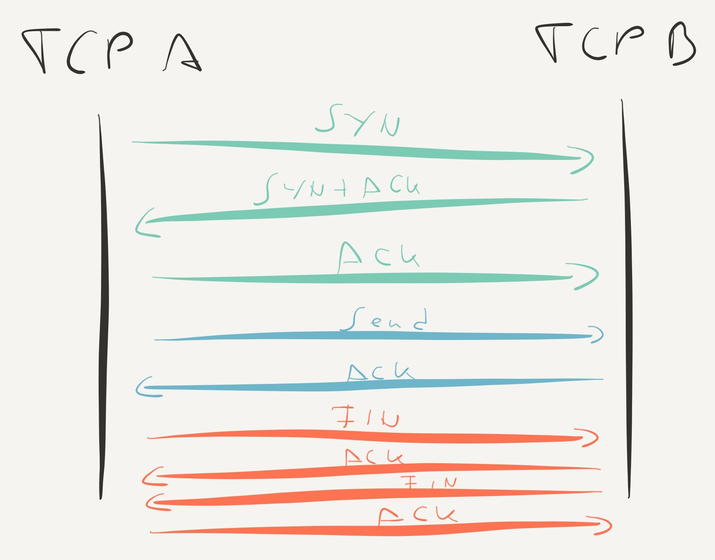

Transport Layer Security, kurz TLS, ist ein Protokoll zur Authentifizierung und Verschlüsselung von Internet-Verbindungen. Dazu schiebt sich TLS als eigene Schicht zwischen TCP und den Protokollen der Anwendungsschicht.

In TLS 1.3 wurde jede einzelne Funktion auf Nutzen und Gefahren für die Sicherheit geprüft. Dabei wurden einige Teile entfernt, die nach aktueller Erkenntnis nicht mehr Sicherheit bieten und teilweise auch inzwischen als unsicher gelten. Gleichzeitig wurde die Sicherheit mit neuen Verfahren verbessert.

Forward Secrecy und Backward Secrecy sind Verfahren, die verhindern sollen, dass durch Bekanntwerden eines geheimen Sitzungsschlüssels die zukünftige und auch vergangene Kommunikation entschlüsselt werden kann.

Die Idee dahinter ist, dass wenn der Angreifer tatsächlich mal an einen geheimen Sitzungsschlüssel gelangen kann, dass er damit nur einen kleinen Teil der Kommunikation einsehen kann. Verfahren mit Backward und Forward Secrecy sorgen dafür, dass die geheimen Sitzungsschlüssel keinen Bezug zueinander haben.

Der folgende Artikel beschäftigt sich damit, wie man auf einfache Art und Weise „Verschlüsselung prüfen“ kann. Dabei sind beide Seiten der Kommunikation zu berücksichtigen. Der eigene Client, in diesem Fall der Browser. Und auf der anderen Seite der Server, beispielsweise der Webserver.

Das Online Certificate Status Protocol, kurz OCSP, ist ein Protokoll, um festzustellen, ob ein Zertifikat widerrufen bzw. gesperrt wurde. OCSP hat leider einen Konstruktionsfehler, der dazu führt, dass das Sperren von Zertifikaten eigentlich nicht funktioniert. Das heißt, ein Zertifikat wird akzeptiert, obwohl es zwischenzeitlich zurückgezogen bzw. gesperrt wurde.

Damit beseitigt DANE verschiedene Schwachstellen von SSL bzw. TLS bei der Authentisierung und erhöht die Sicherheit beim verschlüsselten Transport von E-Mails und dem Zugriff auf verschlüsselte Webseiten.

Prinzipiell können DANE alle Protokolle nutzen, die verschlüsselte Verbindungen ermöglichen.

Certification Authority Authorization (CAA) ist ein Verfahren, beim dem der Domain-Inhaber im DNS festlegen kann, welche Zertifizierungsstellen (Certification Authority, CA) für seine Domain Zertifikate ausstellen dürfen und für die Validierung zuständig sind.

Beim CA-Pinning wird ein Zertifikat nicht nur an einen bestimmten Host, sondern auch an eine bestimmte Zertifizierungsstelle gebunden.

In der Fachwelt wird zur Zeit über einen folgenschweren SSL-Bug berichtet. Um genau zu sein, es handelt sich um eine Sicherheitslücke in dem Krypto-Framework OpenSSL. Es handelt sich dabei um eine Software-Bibliothek, die von vielen Webseiten zur Verschlüsselung der Verbindung verwendet wird. Zum Beispiel fürs Online-Shopping, Online-Banking und diverse Webdienste.

Die Schwere der Sicherheitslücke deutet deren Bezeichnung an: Heartbleed (engl. Herzbluten). Die Sicherheitslücke versetzt einen Angreifer in die Lage, alle verschlüsselte Daten unverschlüsselt aus dem Speicherbereich von OpenSSL abgreifen zu können. Darunter können sich sensible Daten, wie Passwörter und geheim zu haltende private Schlüssel befinden. Erschwerend kommt hinzu, dass der Server von diesem Vorgang überhaupt nichts mitbekommt. Dass heißt, niemand weiß, ob die Sicherheitslücke bereits ausgenutzt wurde.

In dieser Konsequenz muss man davon ausgehen, dass alle Dienste und Server, die von diesem Bug betroffen gewesen oder es noch immer sind, als kompromittiert anzusehen sind, obwohl die Daten bei der Übertragung verschlüsselt waren. Das bedeutet auch, dass die Passwörter, die man bei der Anmeldung verwendet hat und immer noch verwendet, nicht mehr sicher sind. Wer eine Aufforderung zum Ändern seiner Passwörter bekommt, der sollte dem dringend nachkommen.

Es besteht dringender Handlungsbedarf diese Passwörter zu ändern. Es sind schon Fälle von Missbrauch bekannt geworden. Und es ist davon auszugehen, dass sich die Fälle gehackter Accounts in Zukunft häufen werden.

Beim Ändern der Passwörter sollte man darauf achten, dass man es auch wirklich auf der entsprechenden Webseite tut und nicht einem Betrüger mit einer Fake-Webseite auf den Leim geht. Also Achtung bei Tippfehler-Domainnamen und kuriosen Browser-Umleitungen.

HTTPS bzw. HTTP Secure ist die Anwendung von HTTP in Verbindung mit Verschlüsselung und Authentisierung. Wobei in der Regel nur der angefragte Webserver sich mit einem Zertifikat authentisieren muss.

Eine verschlüsselte Verbindung erfolgt dabei über https:// und nicht http://.