WLAN-Hacking: Information Gathering und WLAN-Analyse

Beim WLAN-Hacking und -Pentesting ist eine vorhergehende WLAN-Analyse, das Information Gathering, erforderlich. Dazu gehört es, geeignete Ziele auszuspähen, Schwachstellen ermitteln und Informationen für das Hacking zu sammeln. Für diesen Zweck gibt es verschiedene Tools.

Das Information Gathering beinhaltet in der Regel die Beschaffung folgender Informationen:

- Access Point

- WLAN-Name (SSID/ESSID)

- MAC-Adresse (BSSID)

- Hersteller / Modell / Firmware-Version

- WLAN-Clients

- MAC-Adresse

- Probe-Requests (SSID/ESSID)

- Kanal

- 1 bis 13 (2,4 GHz)

- 36 bis 140 (5 GHz)

- Authentifizierung und Verschlüsselung

- Offen

- WEP

- WPA

- WPA2

- WPS

Übersicht: Tools für Information Gathering und WLAN-Analyse

- iwlist (ohne Monitor Mode)

- wavemon (ohne Monitor Mode)

- airodump-ng (mit Monitor Mode)

- wash (nur WLANs mit WPS)

Wenn es darum geht, welche WLANs in der näheren Umgebung betrieben werden, welchen Kanal sie belegen und welche Verschlüsselung sie einsetzen, dann reicht eine einfache Analyse aus.

Dafür eignen sich die Tools "iwlist" und "wavemon". "iwlist" ist rein Text-basiert und etwas unübersichtlich. Dafür sehr ausführlich und durchsuchbar. Damit bekommt man Informationen, die andere Tools nicht liefern. "wavemon" ist halbgrafisch bzw. Tabellen-basiert. Es stellt auf mehreren Ansichten verschiedene Informationen dar und aktualisiert sich selbst.

Wenn es aber darum geht, mehr über die betreffenden WLANs zu erfahren, um sie zu hacken oder einen Pentest durchzuführen, dann bedarf es anderer Tools. Bei der passiven und aktiven Suche nach Schwachstellen der verfügbaren WLANs kommt man nur mit "airodump-ng" und "wash" weiter.

WLAN-Analyse mit iwlist

"iwlist" ist ein Kommando aus den Wireless-Tools. In der Regel muss man die zuerst installieren.

sudo apt-get install iw

Mit dem Kommando "iwlist" kann man sich alle WLANs in der Umgebung anzeigen lassen.

sudo iwlist scan

Allerdings eignet sich die ausgegebene Text-Wüste nur bedingt für eine schnelle Analyse. Die Ausgabe ist vergleichsweise unübersichtlich, dafür sehr ausführlich. Folgende Kommandos eignet sich für einen Schnellüberblick aller errreichbaren WLANs.

sudo iwlist wlan0 scan | grep -iE "essid" sudo iwlist wlan0 scan | grep -iE "cell|essid|channel:"

Hinweis: Bei der Ausgabe von "iwlist" handelt es sich um eine Momentaufnahme. Bei jeder Ausführung dieser Kommandos kann das Ergebnis voneinander abweichen. Andere Tools arbeiten mit einer dynamischen Aktualisierung.

WLAN-Analyse mit wavemon

Eine Alternative zum Kommando "iwlist scan" ist "wavemon". "wavemon" hat den Vorteil, dass es seine Anzeige dynamisch aktualisiert. Dieses Tool muss man in der Regel zuerst installieren.

sudo apt-get install wavemon

Man startet das Tool mit folgendem Kommando. Es wählt dann ein WLAN-Interface selbständig aus.

wavemon

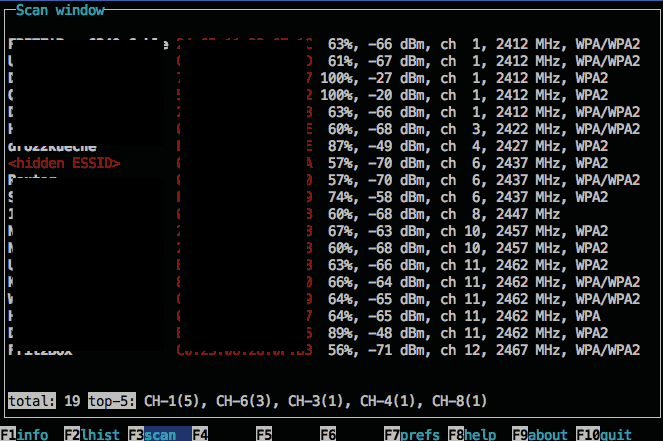

Das Tool startet mit der Default-Ansicht "info (F1)". Viel interessanter ist die Ansicht "scan (F3)".

Nachteilig ist, dass die Ansichten mit Funktionstasten (F-Tasten) umgeschaltet werden, die in der GUI eine andere Belegung haben. Das macht die Bedienung dieses Tools nicht einfach.

Wenn man mehrere WLAN-Interfaces hat, dann kann man auch mit einem bestimmten Interface starten. Dazu gibt man die Interface-Bezeichnung als Parameter an.

wavemon wlan0

"wavemon" stellt fast alle WLANs in der näheren Umgebung in der Scan-Ansicht (F3) dar. Erfahrungsgemäß ist "wavemon" dabei nicht besonders gründlich. Andere Tools zeigen wesentlich mehr WLANs an.

Information Gathering mit airodump-ng (WEP/WPA/WPA2)

"airodump-ng" erfordert den Monitor Mode, in den man den WLAN-Adapter zuerst versetzen muss.

airmon-ng start wlan0

Das WLAN-Hacking und vorhergehende Information Gathering scheitert häufig schon daran, dass der WLAN-Adapter ungeeignet ist oder sich der Monitor Mode nicht einschalten lässt.

Der Monitor Mode ist jedoch eine wichtige Betriebsart bei der WLAN-Analyse, beim WLAN-Hacking und -Pentesting. Ob der WLAN-Adapter den Monitor Mode beherrscht ist zu prüfen.

Wenn der Monitor Mode eingeschaltet ist, dann kann man ganz allgemein das Frequenzspektrum nach WLANs absuchen lassen oder die Suche auf einen bestimmten Kanal begrenzen.

airodump-ng wlan0

airodump-ng wlan0 -c {1-13}

Mit Strg + C kann man die Darstellung beenden.

Information Gathering mit wash (WPS)

"wash" erfordert den Monitor Mode, in den man den WLAN-Adapter zuerst versetzen muss.

airmon-ng start wlan0

Anschließend kann man sich alle WPS-WLANs anzeigen lassen. Bei einer Fehlermeldung das zweite Kommando verwenden.

wash -i wlan0mon wash -i wlan0mon -C

Mit Strg + C kann man die Darstellung beenden.

Weitere verwandte Themen:

- WLAN-Hacking und -Pentesting

- WLAN-Hacking: Der richtige WLAN-Adapter

- WLAN-Hacking: Monitor Mode

- WLAN-Hacking: Schritt für Schritt

- WLAN-Pentesting mit wifite

Lernen mit Elektronik-Kompendium.de

Noch Fragen?

Bewertung und individuelles Feedback erhalten

Aussprache von englischen Fachbegriffen

Netzwerktechnik-Fibel

Alles was du über Netzwerke wissen musst.

Die Netzwerktechnik-Fibel ist ein Buch über die Grundlagen der Netzwerktechnik, Übertragungstechnik, TCP/IP, Dienste, Anwendungen und Netzwerk-Sicherheit.

Netzwerktechnik-Fibel

Alles was du über Netzwerke wissen musst.

Die Netzwerktechnik-Fibel ist ein Buch über die Grundlagen der Netzwerktechnik, Übertragungstechnik, TCP/IP, Dienste, Anwendungen und Netzwerk-Sicherheit.

Artikel-Sammlungen zum Thema Netzwerktechnik

Alles was du über Netzwerktechnik wissen solltest.