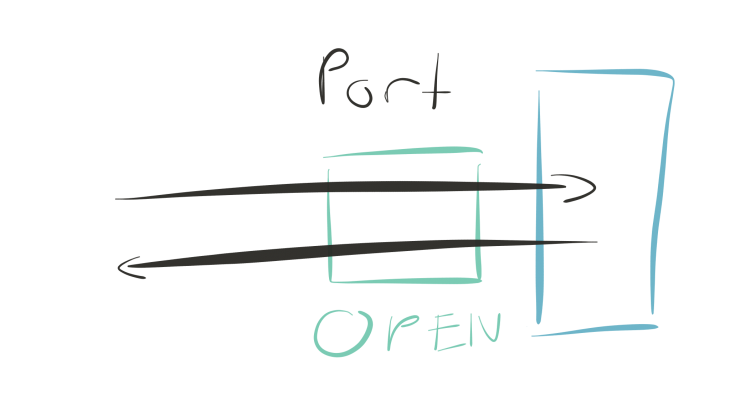

QUIC (Quick UDP Internet Connections) ist ein Transport-Protokoll, das von Google initiiert wurde und als Grundlage für einen Standard dient, mit dem Ziel die etablierte Kombination aus HTTP + TLS + TCP abzulösen, um die Übertragung und damit den Aufbau von Webseiten zu beschleunigen.